Выбираем свой путь в кибербезопасности: полный гид по специализациям

Выбираем свой путь в кибербезопасности: гид по специализациям

Кибербезопасность давно перестала быть узкой областью. Сегодня это огромная экосистема профессий, в которой каждый может найти своё направление — от анализа угроз до разработки защитных решений. Но новичок часто сталкивается с проблемой: с чего начать и куда двигаться дальше?

Почему кибербезопасность — это не одна профессия

Часто можно услышать: «Хочу стать специалистом по кибербезопасности». Но этот термин слишком широкий. Внутри отрасли десятки направлений, каждое — со своей философией, задачами и набором навыков.

Выбирая путь, важно понимать:

- какие задачи тебе нравятся,

- какие навыки уже есть,

- какой тип деятельности приносит удовольствие: исследование, анализ, разработка, взлом, управление рисками, обучение и т.д.

Прежде чем выбирать конкретную специализацию, важно понять фундаментальную модель, на которой строится подавляющее большинство процессов в кибербезопасности. Эта модель делит все роли на три большие группы.

Red Team — атакующая безопасность

Red Team — это специалисты, которые выступают в роли “этичного противника”. Их задача — мыслить как хакер и атаковать компанию так, как сделал бы злоумышленник, но при этом строго в рамках согласованных правил.

Чтобы уверенно двигаться в этом направлении, важно понимать, как работают сети. Для быстрого старта подойдёт статья про основы сетей для начинающих в ИБ.

Работа Red Team всегда направлена на проверку того, насколько реальна угроза для компании. Они пытаются проникнуть в корпоративную сеть, обойти защитные системы, получить доступ к конфиденциальным данным или выполнить действия, которые в реальном сценарии могли бы нанести ущерб. При этом они используют весь арсенал хакерских техник: от поиска технических уязвимостей до социальной инженерии, когда сотрудники могут стать точкой входа в систему.

Главная ценность Red Team в том, что они позволяют организации понять свои реальные слабые места, которые невозможно выявить исключительно бумажными аудитами или автоматическими сканерами.

Основные задачи Red Team:

- атаки на инфраструктуру (внешние и внутренние);

- поиск уязвимостей;

- тестирование на проникновение (pentest);

- моделирование действий APT-групп;

- социальная инженерия;

- развитие атак, повышение привилегий.

Blue Team — оборонительная безопасность

Если Red Team проверяет защиту нападением, то Blue Team — это те, кто эту защиту строит и поддерживает. Это специалисты, которые работают круглосуточно, чтобы обнаруживать угрозы, реагировать на инциденты и предотвращать атаки на ранних этапах.

Blue Team следит за инфраструктурой, анализирует логи, сетевой трафик и любые отклонения в работе систем. При появлении подозрительных действий именно они определяют, что произошло, насколько серьёзным был инцидент и как изолировать проблему. В дополнение к этому Blue Team постоянно улучшает защитные механизмы: внедряет новые средства безопасности, обновляет политики, закрывает уязвимости и устраняет последствия атак.

Именно Blue Team обеспечивает устойчивость организации: благодаря их работе атаки не превращаются в катастрофы.

Основные задачи Blue Team:

- мониторинг событий безопасности;

- анализ логов и сетевого трафика;

- расследование инцидентов;

- настройка SIEM/EDR/XDR;

- разработка и улучшение защитных политик;

- укрепление инфраструктуры (hardening);

- threat hunting.

Purple Team — объединение усилий Red и Blue Teams

Purple Team — это относительно новое направление, появившееся из-за необходимости объединить опыт Red и Blue команд. Их главная миссия — обеспечить эффективное взаимодействие между атакующими и защитниками, чтобы организация не просто знала о своих рисках, но и умела быстро реагировать на реальные атаки.

Purple Team организует совместные упражнения, где Red Team проводит атаки, а Blue Team в реальном времени пытается их обнаружить и локализовать. Затем обе стороны вместе анализируют, что получилось, что нет и какие изменения требуются. Этот постоянный цикл взаимодействия позволяет компаниям намного быстрее улучшать свои процессы и создавать более эффективные системы обнаружения угроз.

Purple Team не заменяет Red или Blue — это связующее звено, которое превращает разрозненные усилия в единый механизм.

Основные задачи Purple Team:

- анализ результатов атак Red Team;

- помощь Blue Team в понимании тактик и техник (TTP);

- оптимизация правил детектирования;

- создание “сценариев обучения” для SOC;

- построение циклов постоянного улучшения защиты.

Если вы выбрали команду — давайте рассмотрим ключевые специальности

Теперь, когда мы разобрали три основные группы кибербезопасности — Red, Blue и Purple, можно перейти к конкретным профессиям внутри каждой из них.

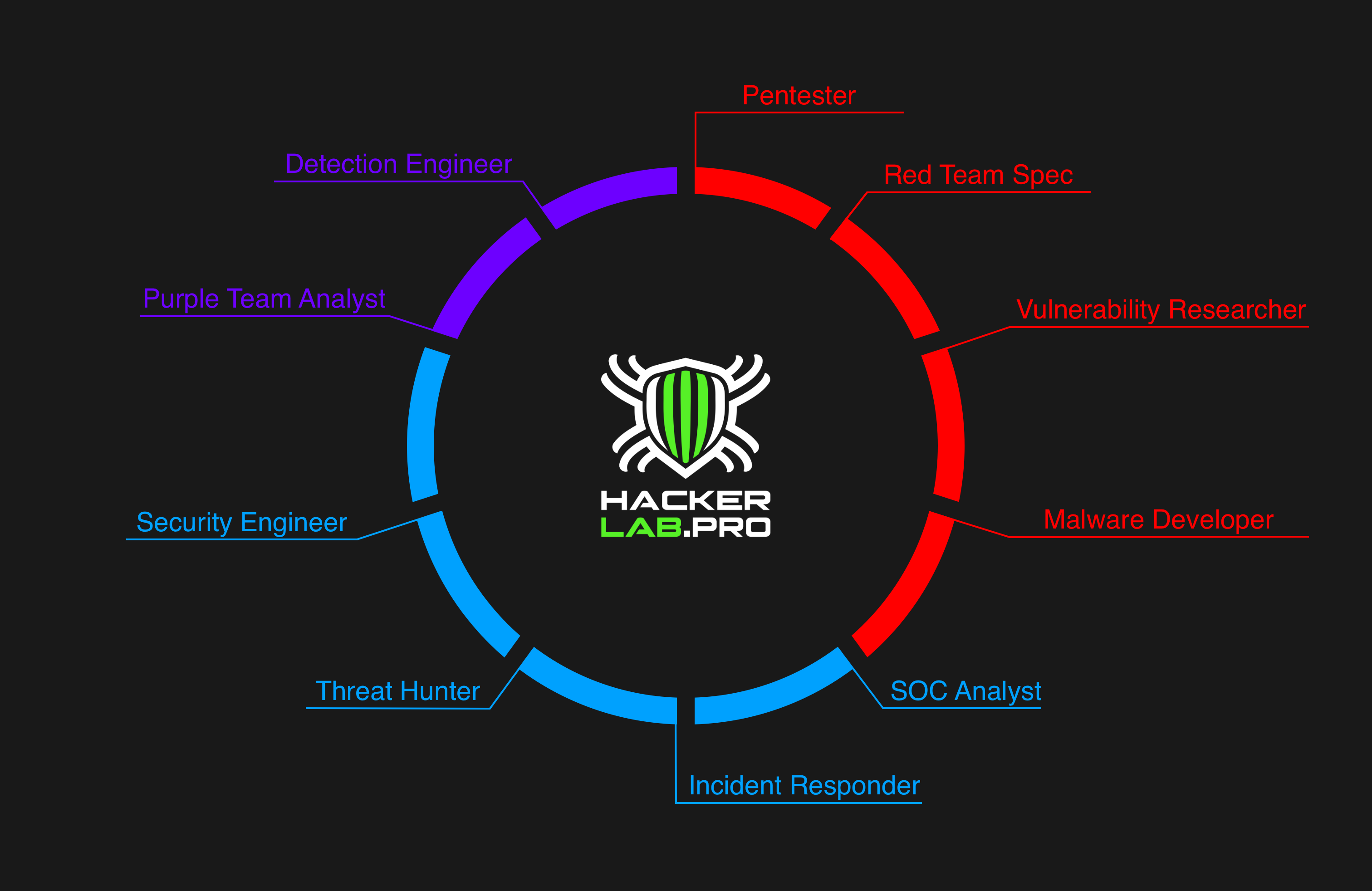

Ниже представлена диаграмма, которая показывает распределение ролей по командам. Каждая роль соответствует определённому подходу к безопасности: атакующему, оборонительному или аналитическому.

Итак, разберём подробнее, кем можно стать в каждой из команд и чем занимаются эти специалисты.

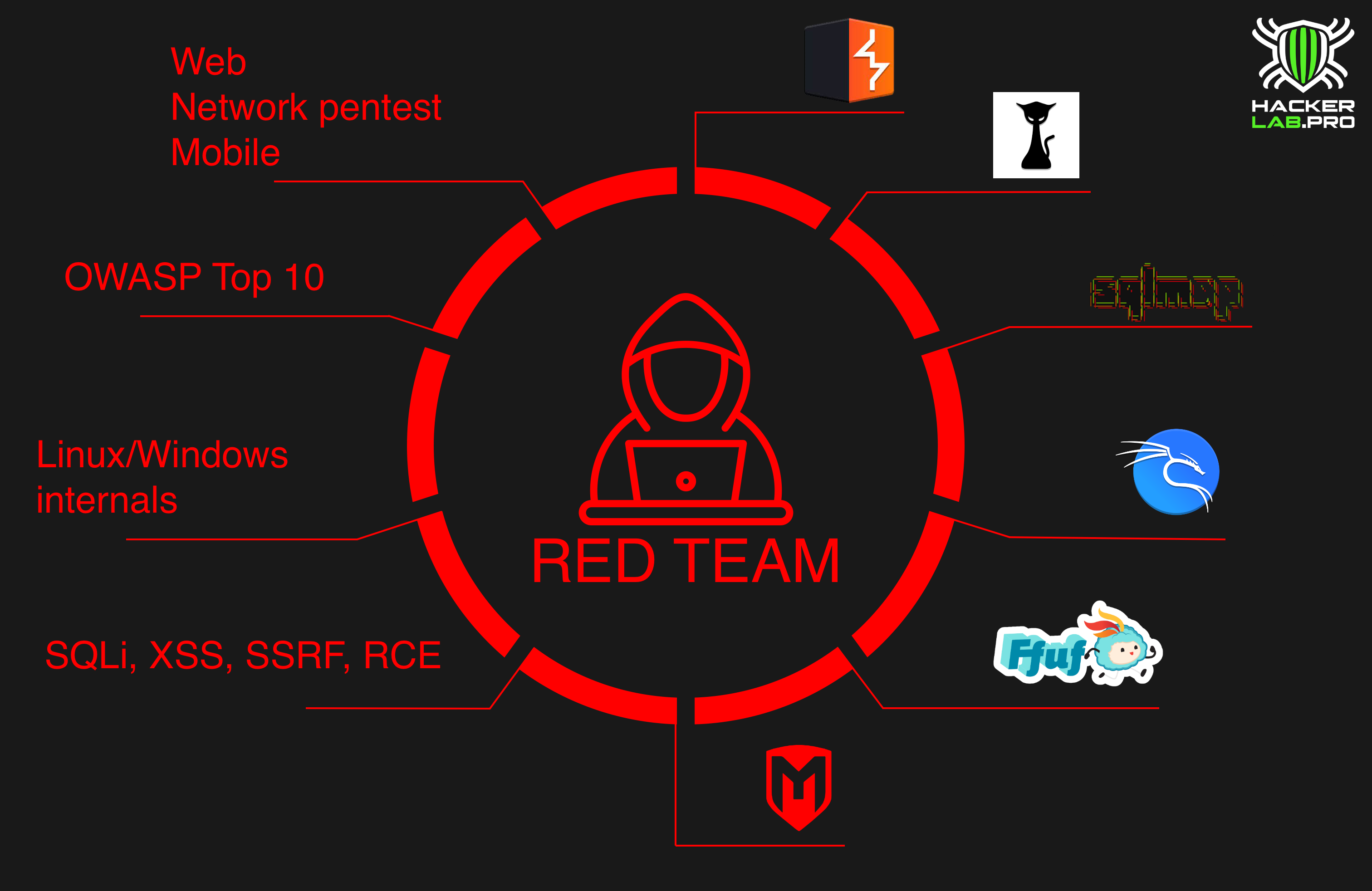

RED TEAM — атакующая сторона

1. Pentester (этичный хакер)

Pentester — это специалист, который проводит контролируемые атаки на инфраструктуру компании, веб-сервисы, мобильные приложения и сети, чтобы выявить уязвимости до злоумышленников. Он использует те же инструменты, что и хакеры: эксплойты, сканеры, MITM-атаки, подбор паролей, фишинг.

Главная цель пентестера — найти уязвимость, доказать, что она эксплуатируема, и описать, как её исправить. Это не хаос, а методичная техническая работа с отчётностью и документированием.

2. Red Team Specialist

Этот специалист проводит не просто тесты на проникновение, а полномасштабные, реалистичные, часто длительные атации, имитирующие работу настоящей хакерской группы (APT).

Red Team может пользоваться социальным инжинирингом, обойти EDR/SIEM, использовать кастомные инструменты, заражать конечные устройства.

Основная задача — проверить не только технологии, но и людей, и процессы защиты, выявляя слабости всей системы безопасности.

3. Vulnerability Researcher

Эксперт, который ищет новые, ещё неизвестные уязвимости в приложениях, протоколах, операционных системах, прошивках, браузерах.

Они разбирают программы на уровне машинного кода, изучают память, обращаются к reverse engineering’у и анализу бинарных файлов.

Их работа — находить ошибки до того, как их найдут хакеры.

4. Malware Developer

Специалист, который создаёт программные инструменты для Red Team: бэкдоры, трояны, импланты, загрузчики, нестандартные командно-контрольные модули.

Это не “злые хакеры”, а разработчики, пишущие инструменты для тестирования защиты.

Они должны понимать:

- обход антивирусов и EDR,

- работу системных API,

- скрытность,

- шифрование,

- C2-коммуникации.

Их цель — создать ПО, способное незаметно закрепиться в системе и передавать управление.

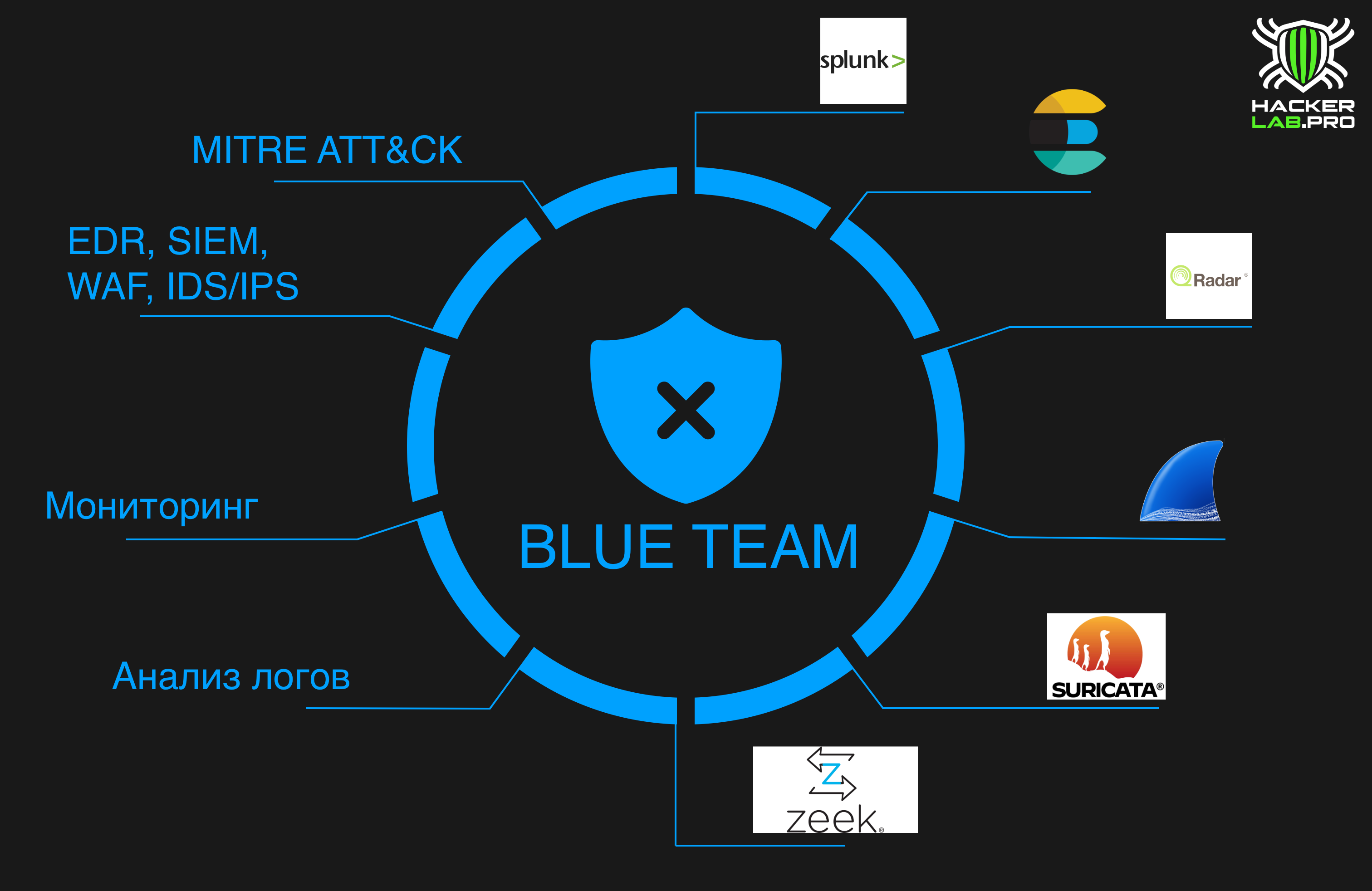

BLUE TEAM — сторона защитников

5. SOC Analyst (Сотрудник Security Operations Center)

SOC-аналитик — это специалист первой линии обороны. Он круглосуточно мониторит логи, события, алерты SIEM-систем, анализирует подозрительные активности и передаёт инциденты на следующий уровень.

SOC отвечает за:

- обнаружение угроз,

- фильтрацию ложных срабатываний,

- начальную классификацию инцидентов,

- запуск первичных мер по защите.

Это профессия, в которой приобретается фундаментальный опыт для всей Blue Team.

6. Incident Responder

Incident Responder вступает в игру, когда атака уже произошла. Его миссия — остановить, локализовать, устранить угрозу и восстановить систему.

Он:

- анализирует артефакты атаки,

- работает с логами, дампами памяти, сетевыми следами,

- понимает, как хакеры движутся по сети,

- готовит рекомендации по предотвращению повторов.

Это работа, требующая глубокого понимания поведения вредоносных программ и тактик атакующих.

7. Threat Hunter

Threat Hunter — это “охотник за угрозами”. Он не ждёт срабатывания систем, а проактивно ищет признаки скрытого присутствия злоумышленника, даже если никаких алертов нет.

Хантер анализирует:

- аномалии в поведении систем,

- длительные тихие атаки,

- следы lateral movement,

- техники APT-групп.

Его задача — поймать то, что прошло мимо автоматических средств и младших аналитиков.

8. Security Engineer

Security Engineer — строитель защитной инфраструктуры. Он создаёт, настраивает и поддерживает средства безопасности, которые используют остальные Blue Team-специалисты.

Это может включать:

- настройку SIEM/EDR,

- внедрение WAF, VPN, IDS/IPS,

- разработку политик безопасности,

- hardening ОС и сетей,

- интеграцию автоматизации.

Security Engineer обеспечивает фундамент, на котором работает SOC и реагирование.

PURPLE TEAM — сотрудничество Red и Blue

9. Detection Engineer

Detection Engineer — это специалист, который превращает знания о атаках в правила обнаружения.

Он анализирует техники Red Team и реальных злоумышленников и создаёт:

- сигнатуры для SIEM/EDR,

- правила корреляции,

- поведенческие детекции,

- автоматизированные ответы на атаки.

Его задача — делать так, чтобы Blue Team могла увидеть то, что раньше было невидимым.

10. Purple Team Analyst

Это специалист, который соединяет атакующих и защитников в единый цикл улучшения.

Он:

- организует совместные упражнения Red vs Blue,

- анализирует, насколько хорошо Blue обнаружила действия Red,

- помогает обеим сторонам улучшать процессы,

- превращает атаки в новые детекции.

Purple Team Analyst — это “оркестратор”, который делает киберзащиту компании системной и непрерывно развивающейся.

Профессии вне Red/Blue/Purple Team, но внутри кибербезопасности

Эти специалисты работают в смежных направлениях: анализ инцидентов, разработка безопасных систем, управление рисками, правовые вопросы и т. д. Они не атакуют и не защищают напрямую — их задача анализ, управление, экспертиза или расследования.

11. Digital Forensics Specialist (форензик / эксперт по компьютерной криминалистике)

Это специалист, который занимается расследованием цифровых инцидентов, сбором доказательств и восстановлением событий.

Он анализирует:

- жёсткие диски,

- мобильные устройства,

- сетевые дампы,

- логи,

- переписки,

- следы вредоносных программ.

Форензик должен восстановить картину произошедшего: что случилось, когда, кто замешан, и какие следы остались. Его отчёты часто используются в судах, поэтому работа требует безупречной точности и документирования.

12. Security Architect

Архитектор безопасности проектирует целостную архитектуру защиты компании.

Он определяет:

- как будут взаимодействовать системы,

- какие средства защиты нужны,

- как обеспечить безопасный жизненный цикл разработки,

- как предотвратить риски на уровне инфраструктуры.

Security Architect — это «главный инженер безопасности», который думает стратегически.

13. OSINT Specialist

Специалист по открытой разведке анализирует общедоступные источники, чтобы собирать информацию о людях, компаниях, инфраструктуре.

Он работает с:

- соцсетями,

- публичными регистрами,

- утечками данных,

- darknet-ресурсами,

- метаданными.

OSINT востребован в расследованиях, аналитике угроз, контрразведке и корпоративной безопасности.

Заключение

Мир информационной безопасности огромен и многогранен. Как мы увидели, каждая команда — Blue Team, Red Team и Purple Team — играет свою уникальную роль в защите компаний от современных угроз. Одни анализируют события и строят надежные защитные контуры, другие мыслят как злоумышленники и ищут слабые места, третьи объединяют усилия обеих сторон, превращая знания о нападениях в улучшенную оборону.

Мы также разобрали множество профессий, которые формируют этот мир: от аналитиков и инженеров до пентестеров. Каждая специальность требует собственных навыков, инструментов и подходов, но их объединяет одно — стремление понять, как работает технология, и как сделать её безопасной.

Если вы только выбираете направление — не ограничивайтесь рамками. Попробуйте себя в разных задачах, изучайте инструменты, экспериментируйте с проектами и смотрите, что приносит вам реальный интерес. Индустрия кибербезопасности быстро растёт и нуждается в специалистах самых разных профилей — от технарей до аналитиков, от разработчиков до исследователей.

Главное — начать. А профессиональный путь вы сформируете сами: шаг за шагом, изучая инструменты, пробуя новые техники и постепенно превращаясь в эксперта своего направления.

Если ты находишься на самом старте пути, загляни в нашу статью «Как начать карьеру в кибербезопасности и уверенно пройти первое собеседование».

0 комментариев

Пожалуйста, войдите, чтобы оставить комментарий.

Загрузка комментариев...